Comment secmodel renforce réellement la sécurité de vos systèmes ?

Un modèle qui refuse le compromis : le SEC ne laisse aucune…

Story Insta ano au travail : comment éviter de laisser des traces sur le réseau ?

Instagram ne signale pas systématiquement la consultation d'une story par des comptes…

Mise à jour de Windows 10 : passer de la version 20H2 à 21H2

Depuis quelques jours, Microsoft propose une nouvelle mise à jour pour Windows…

Interface mafreebox-freebox-fr : sécuriser son réseau en 5 minutes

Un code d'accès, même complexe, ne fait pas tout : sur mafreebox-freebox-fr,…

Comparatif des meilleurs antivirus de 2024

La sécurité numérique est devenue une priorité pour tous, que ce soit…

Pourquoi une sécurité mobile efficace change votre quotidien

Un smartphone n'est plus un simple gadget : il concentre nos conversations,…

Comparatif des meilleurs logiciels de nettoyage gratuits en 2024

Garder un ordinateur en bonne santé est fondamental pour assurer des performances…

Virus informatique : définition et types courants

Les virus informatiques, ces programmes malveillants conçus pour perturber, endommager ou accéder…

Les meilleurs navigateurs pour PC : comparatif et choix optimaux

Choisir le bon navigateur web est essentiel pour une expérience en ligne…

Comment l’adresse IP 77.87.229.22 peut-elle révéler votre localisation ?

77.87.229.22. Derrière cette suite de chiffres, aucune attache solide, aucun visage, mais…

Hacker le plus puissant : découvrez son identité et ses exploits !

0,02 %. Ce chiffre, brut, correspond à la part des hackers capables…

Cercle bleu WhatsApp : bug, nouveauté ou espion dans vos chats ?

L'apparition d'un cercle bleu autour de certains profils WhatsApp chamboule le paysage…

Sécurité du cloud : Quelle menace ? Risques et solutions à connaître

En 2023, plus de 40 % des incidents de sécurité informatique dans…

Phishing : comment se protéger des attaques en ligne ?

8,2 milliards d'euros envolés dans les rouages invisibles du web : c'est…

Sécurité Wi-Fi : Qui peut surveiller mon activité en ligne ?

Le chiffre brut est implacable : plus de 80 % des connexions…

Ce que l’obligation rgpd change vraiment pour votre entreprise

Pas de suspense inutile : le RGPD n'est pas un caprice administratif,…

Comparatif des meilleurs gestionnaires de mots de passe : lequel choisir ?

Un gestionnaire de mots de passe peut être compromis même si son…

Audit du système : déroulement et étapes essentielles pour une analyse efficace

Un audit révèle souvent des failles insoupçonnées dans des systèmes réputés fiables.…

Empreinte digitale la plus rare : comment la reconnaître et l’identifier ?

Moins de 5 % des humains partagent ce trait invisible et pourtant…

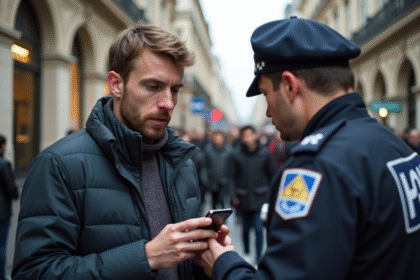

Droits de la police : consulter mon téléphone – ce que dit la loi en France

88 % des Français possèdent un smartphone. Pourtant, peu savent exactement ce…

Sécurité des méthodes d’authentification : les vulnérabilités à surveiller

Chiffres à l'appui, une réalité s'impose : aucune méthode d'authentification n'est invulnérable,…

Fiable site: Comment déterminer sa fiabilité en ligne?

Des milliers de sites marchands disparaissent chaque année sans laisser de traces…

Paiements en ligne sécurisés : conseils pour une transaction sans risques

Un paiement par carte bancaire peut être annulé jusqu’à 13 mois après…

Protéger sa connexion Wi-Fi : trucs et astuces pour une sécurité optimale

Un mot de passe complexe n'empêche pas toujours une intrusion sur le…

Risques du cloud computing : comment les anticiper et les éviter ?

La perte de contrôle sur les données stockées à distance expose à…

Audit informatique : les différents types et leur importance pour la cybersécurité

Un audit informatique peut révéler des failles invisibles même dans les systèmes…

Sécurité du cloud : les principes fondamentaux pour une protection optimale

Un pirate n’a que faire des murs de votre entreprise. Il lui…

Sites sans 3D Secure acceptés : comment éviter cette vérification ?

Un paiement en ligne, et soudain, la mécanique se grippe. L’écran réclame…

Cacher documents confidentiels : astuces pratiques pour protéger vos fichiers

La protection des documents confidentiels est devenue une priorité pour les entreprises…

Protocole NordVPN : quel est le meilleur à utiliser pour votre sécurité en ligne ?

Naviguer sur Internet en toute sécurité est devenu une priorité pour beaucoup…

Sécuriser sa messagerie académique de Rouen face aux cybermenaces

Les étudiants et le personnel de l'université de Rouen dépendent fortement de…